Le serveur Sextant héberge :

- la console SESA (Symantec Entreprise Security Architecture) ;

- la console d’administration MANHUNT ;

- la console d’administration MANTRAP :

A l’issue d’une installation classique, une applet java permet d’obtenir l’écran suivant :

Figure 104 : Ecran de connexion SESA

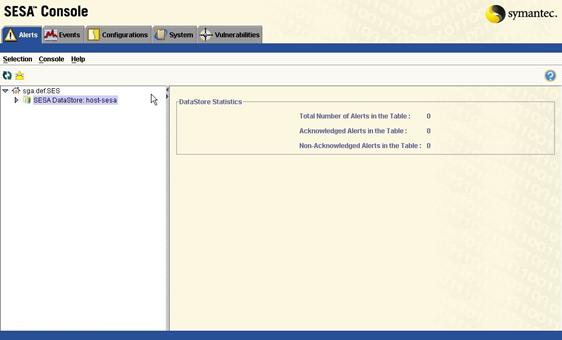

Une connexion réussie permet d’obtenir l’écran suivant :

Figure 105 : Présentation générale SESA

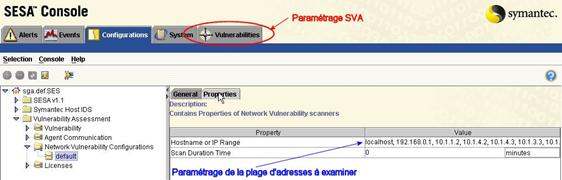

L’agent SVA (Symantec Vulnerability Assessment) peut être configuré à l’aide de l’onglet suivant :

Figure 106 : Paramétrage Symantec Vulnerability Assessment

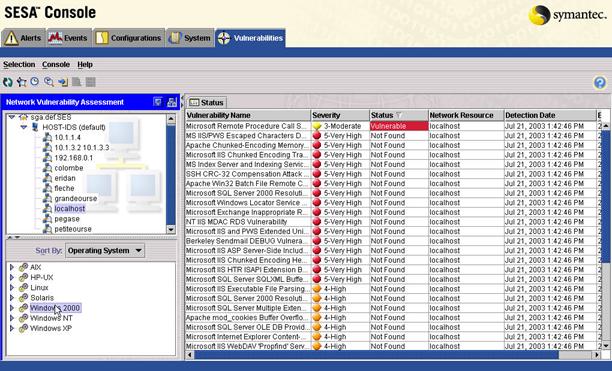

L’outil de détection des vulnérabilités réseau SVA permet d’analyser les serveurs d’un réseau donné et de faire ressortir les vulnérabilités connues identifiées sur ceux-ci. L’exemple ci-dessous illustre une vulnérabilité présente sur le serveur Sextant hébergeant la console SESA (cette vulnérabilité n’est présente que pour démontrer les possibilités de SVA et doit être comblée avant passage en production).

Figure 107 : Exemple d'analyse par SVA

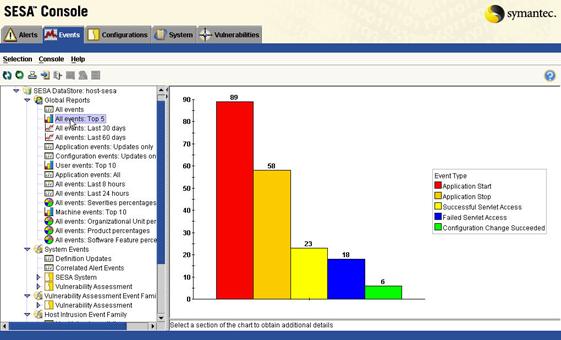

La console SESA permet enfin la génération d’un certain nombre de rapports tels que celui ci-dessous :

Figure 108 : Exemple de rapport SESA

NB : Il est intéressant de constater qu’une analyse des différents serveurs de la maquette ne présente aucunes vulnérabilités connues !!!

NB : Il est à noter que les futures versions de la console d’administration SESA permettront de remonter également les alertes MANHUNT et MANTRAP.

L’interface d’administration ManTrap est accessible via l’écran de connexion suivant :

Figure 109 : Ecran de connexion ManTrap

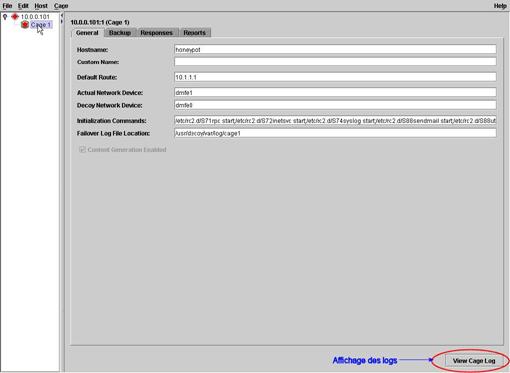

Une authentification réussie et le choix de l’option « Connect All » dans le menu « File » permet d’accéder à l’écran suivant :

Figure 110 : Détail de la console administration du ManTrap

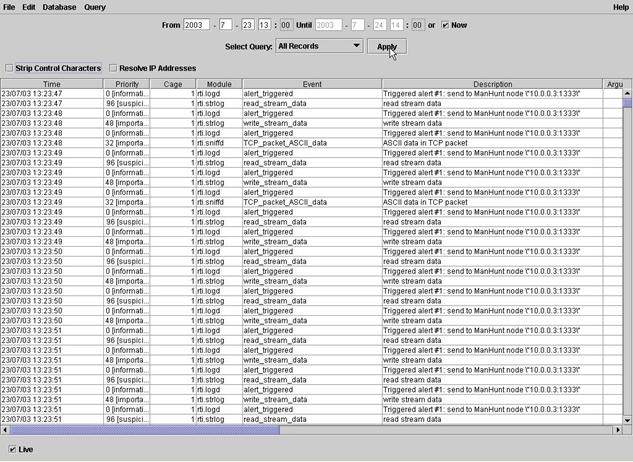

La console d’administration ManTrap permet d’afficher l’ensemble des logs des opérations effectuées sur le pot de miel (appels systèmes …). L’écran ci-dessous donne un aperçu des logs obtenus :

Figure 111 : Détail des logs d'une cage ManTrap

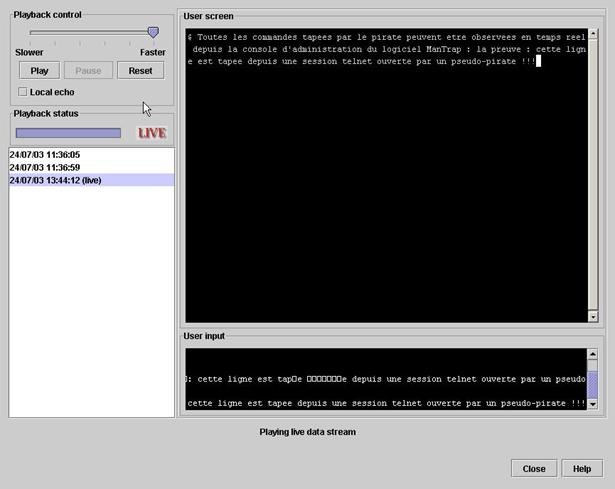

La console permet également de rejouer l’intégralité des opérations effectuées par un attaquant. Il suffit pour cela de sélectionner le menu « Session Replay » tel que le démontre l’exemple ci-dessous :

Figure 112 : Menu « Session Replay »

Cette option d’administration permet d’obtenir l’écran présenté ci-dessous et dans lequel on peut sélectionner une des attaques sur le pot de miel et observer de manière visuelle l’ensemble des opérations effectuées.

Figure 113 : Le rejeu d'une session ManTrap

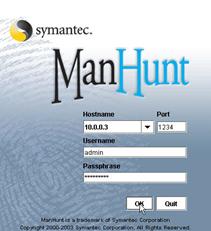

L’interface d’administration ManHunt est accessible via l’écran de connexion suivant :

Figure 114 : Ecran de connexion ManHunt

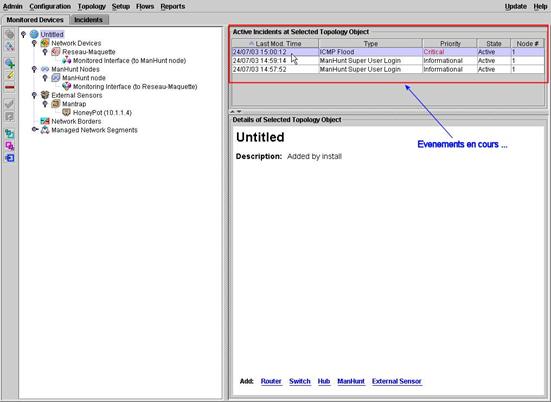

Une authentification réussie permet d’accéder à l’écran suivant :

Figure 115 : Présentation générale ManHunt

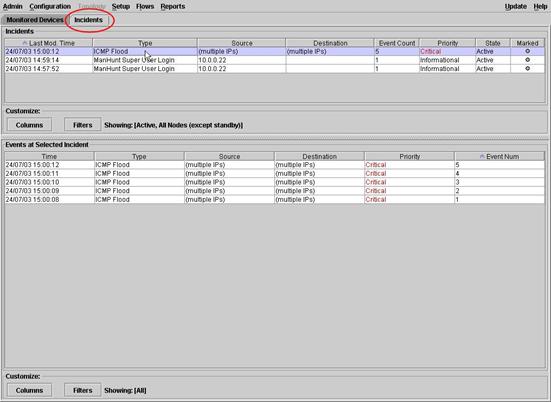

Un clic sur l’onglet incident permet de détailler les incidents passés ou présents (ici une attaque par flood ICMP) :

Figure 116 : Détail d'une attaque détectée par ManHunt

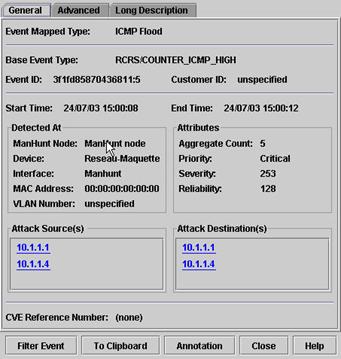

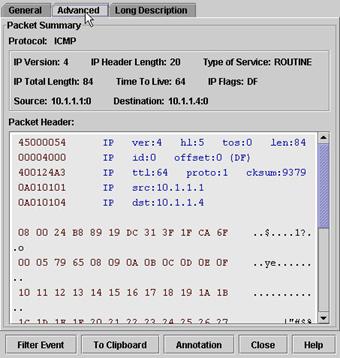

La console permet également d’obtenir le détail d’une attaque donnée en double cliquant sur un flux d’attaque précis. Cette opération permet d’obtenir les détails suivants :

Figure 117 : Détail d'une attaque identifiée par ManHunt

Figure 118 : Détail d'une attaque identifiée par ManHunt

Figure 119 : Détail d'une attaque identifiée par ManHunt

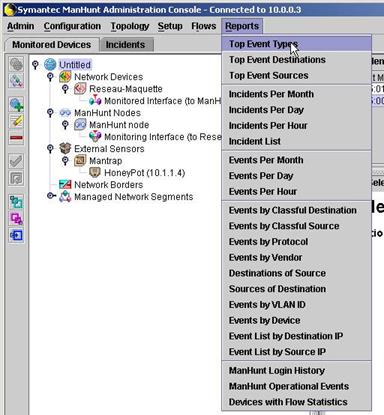

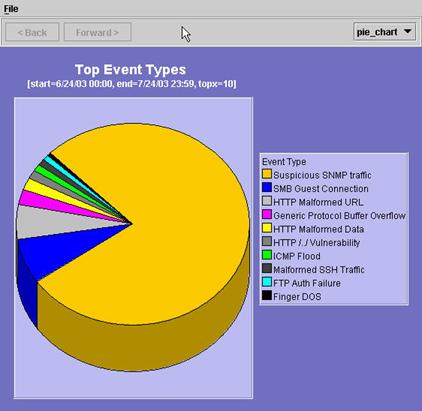

La console d’administration ManHunt permet également la génération de différents types de rapports :

Figure 120 : Différents types de rapports pouvant être générés par ManHunt

Figure 121 : Exemple de rapport généré par ManHunt

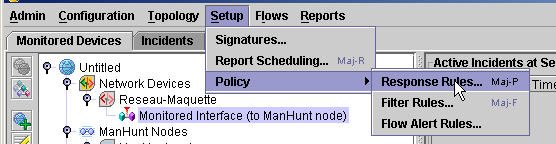

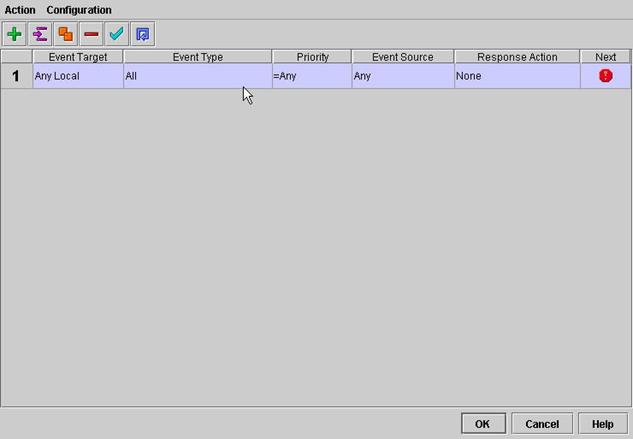

La console d’administration de ManHunt permet également la mise en place de réponses face à un type d’attaques donné :

Figure 122 : Mise en place de réponses face à une agression

Cette réponse peut être basée sur :

- le type d’événement constaté ;

- la priorité accordée à l’événement ;

- la source ou la destination de l’événement constaté ;

Cette réponse peut consister en :

- une notification par email d’un administrateur désigné ;

- un envoi d’alertes SNMP ;

- un enregistrement de la session ;

- une coupure de la connexion …

L’écran ci-dessous illustre une réponse par défaut :

Figure 123 : Un exemple de réponse ManHunt